过去的黑盒攻击主要方法

主要记录一下基于置信度和基于决策的单标签攻击方法, 迁移攻击不是重点

基于置信度的攻击方法(score-based)

ZOO: Zeroth Order Optimization

新时代的开始

基本思想:计算伪梯度

先对输入x进行一个扰动x’ = x+h·e

- h=1e-4, e是一个标准单位向量

记模型输出为Y, 利用对称差分得到

一阶导

二阶导

如此这样就能对x进行梯度下降优化了

Square Attack

基本方法:随机搜索,在随机位置选择局部的方形更新,使每次迭代扰动近似位于约束区域的边界。每次迭代减小方形的大小。

Projection and Probability Driven Attack

与之前方法的联系:选用C&W损失函数作为目标函数来限制扰动, 而C&W是一个经典的白盒攻击方法

目标函数:是一个投影方程_

这个方程将原本的解空间缩小到[0,1]使用的损失函数是C&W算法中使用的

作者从缩小解空间和提高优化效率两个方面入手,使用概率和映射驱动的黑盒攻击方法,可以减少搜索空间,提高优化效率

缩小解空间

通过稀疏采样减小问题解空间

提高优化算法效率

提出了基于上述感知矩阵的概率驱动优化

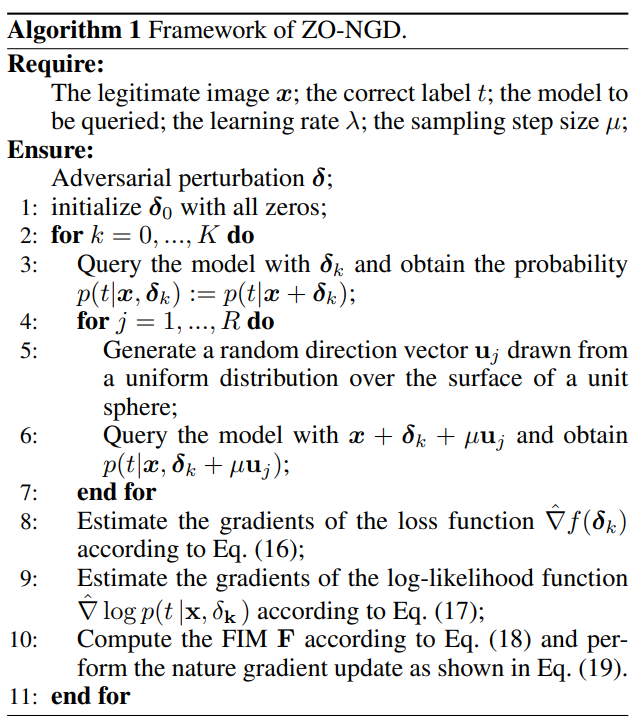

Zeroth-Order Natural Gradient Descent Attack

基于自然梯度下降和零阶求导方法

Fisher信息矩阵,通过高斯平滑和对数梯度提高优化效率

基于决策的攻击方法(decision-based)

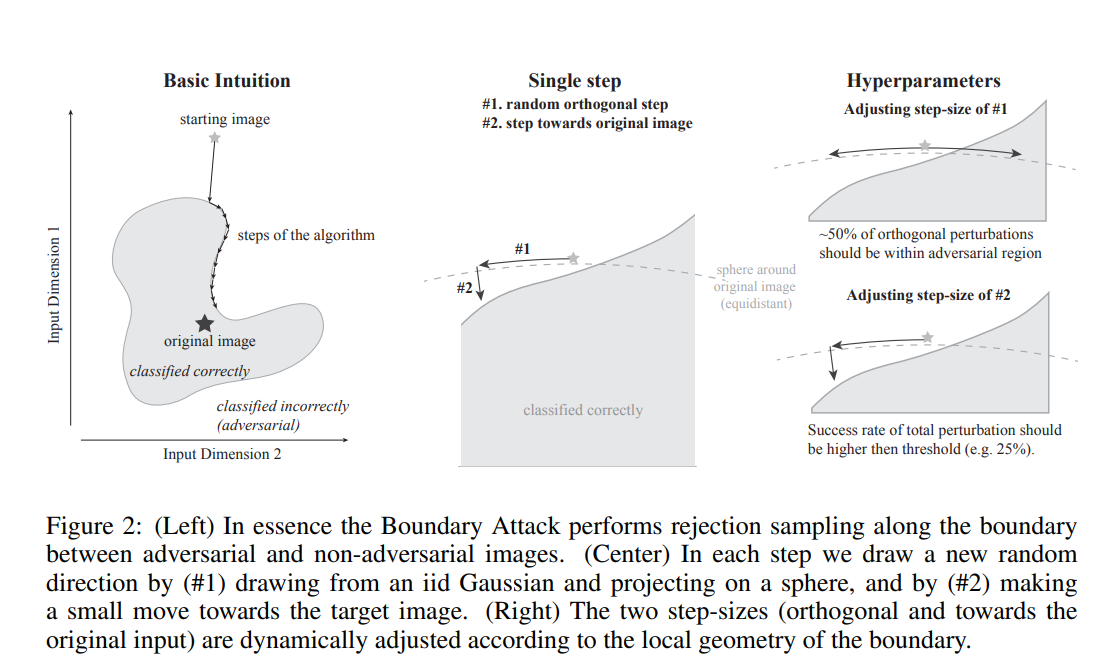

Boundary Attack

基本的思想:不断优化生成的扰动(或对抗样本),使之可以让模型输出与想要的决策结果一致的结果。

初始的攻击样本是与对应攻击目标相符合的样本

使用的方法是正交扰动:所谓正交扰动,就是先水平动一下,然后垂直靠近边界,动态调整参数。(如Figure 2)

过程中需要满足如下约束条件:

- 扰动要和距离成相对关系

- 扰动要逐步减小对抗样本和原始样本的距离

主要调整的超参数是扰动总长度δ和步长ε

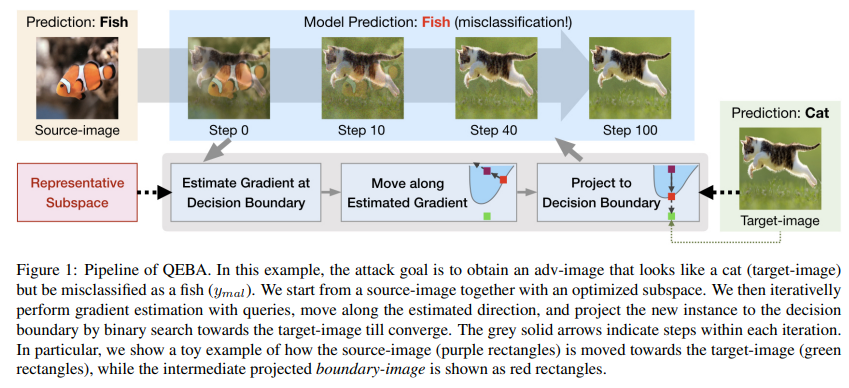

QEBA

QEBA:基于类边界查询访问的黑盒攻击 - 知乎 (zhihu.com)

这个方法的思想是用其他类别的图像对攻击图像进行扰动,有点类似于Mixup?

这里其实和Boundary Attack的初始攻击是一样的

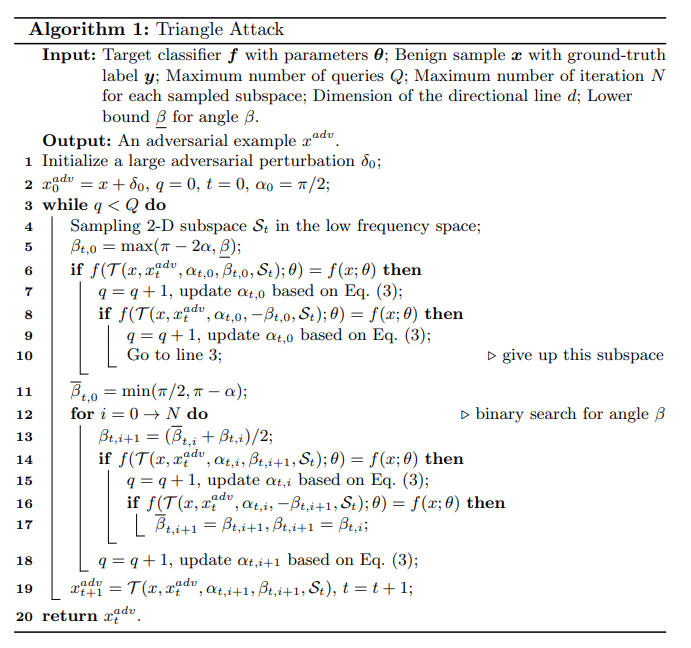

Triangle Attack

Triangle Attack: A Query-efficient Decision-based Adversarial Attack-CSDN博客 这个blog基本上全翻译出来了(

现有的基于决策的攻击首先产生一个较大的对抗性扰动,然后通过各种优化方法使扰动最小化,同时保持对抗性特性。

逼近决策边界,逼近后再随机游走(上图的classifier with parameters其实根本没用到parameters)

基于以下优化理论

这里的θ不是上述提到的参数(

SparseEvo

太新力()

上述的决策攻击方法无一例外地需要一个目的类别的样本作为初始攻击样本,并不断逼近待攻击的样本

突破口:减少查询次数,提高优化算法效率